Durate estos días de Abril y Mayo se ha producido un repunte muy importante de las infecciones por cryptolocker, es decir, un tipo de virus que cifra la información y exige un rescate para poder desencriptarla. Vamos a intentar explicar lo que se de forma que todos lo entendamos y a dar una serie de recomendaciones para evitar lo que se ha convertido en la mayor amenaza de los últimos años.

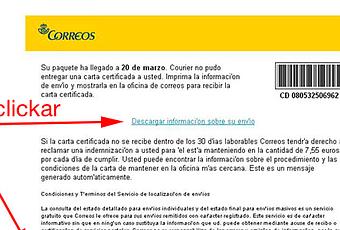

Normalmente este tipo de virus llegan a nosotros por un correo electrónico que suplanta a un remitente real, por ejemplo la Seguridad Social, Hacienda, el email de un proveedor etc.

Otras vías de entrada del cryptolocker son la transmisión del virus mediante PenDrives USB u otros dispositivos USB que se llevan el virus de un ordenador a otro.

¿Por qué no lo detecta el antivirus?

Los antivirus tienen un tiempo entre que un nuevo virus sale "al mercado" y lo detectan. Estos virus nuevos, también llamados "de día cero" no son detectados pues el antivirus todavía no sabe que existen. En ocasiones el antivirus detecta al virus cuando ya terminó de cifrar y es tarde para salvar nuestra información.

¿Qué es lo que hace?

Lo que hace el virus es cifrar los ficheros. ¿qué es cifrar? Pues haciendo un ejemplo sencillo, imaginemos la palabra "hola", si yo quiero transmitir esa palabra sin que se sepa lo que es emplearé un cifrado de la misma, por ejemplo, sustituir cada letra por otra que esté 3 posiciones por delante en el abecedario, es decir,

h---->k

o---->r

l----->o

a---->d

Con este sistema "hola" pasaría a ser "krod". Es evidente que para poder descifrar el mensaje encriptado se hace necesario conocer la transformación que aplicamos a "hola", a esa transformación la llamamos algoritmo de encriptación.

Si no conocemos ese algoritmo, se podría intentar averiguar mediante "fuerza bruta" que consiste en probar todas las permutaciones posibles hasta dar con la correcta, pero para eso es necesario conocer un mensaje original y su correspondiente cifrado. Este sistema consume mucho tiempo, y es necesario grandes ordenadores para poder lograrlo.

En el caso del algoritmo del crytolocker, este proceso por fuerza bruta le tomaría a ordenadores superpotentes decenas o cientos de miles de años para obtener el desencriptamiento.

¿Qué datos cifra?

El virus va recorriendo todas las carpetas del ordenador buscando cosas que cifrar, por ejemplo documentos de Word, Excel, PDF, imágenes, bases de datos, documentos de autocad, etc. Y va cifrando poco a poco toda la información.

Pero no solamente cifra las carpetas del ordenador infectado, sino que también cifra cualquier cosa conectada a este, llaves USB, carpetas compartidas por la red de este equipo, o en otros equipo a los que el equipo infectado acceda. Asimismo se ven afectadas unidades de disco tipo Cloud como OneDrive, DropBox, iCloud etc.

¿Qué tengo que hacer para rescatar mi información?

Si hemos sido precavidos y mantenemos una copia de seguridad diaria y externa de la información lo mejor es determinar qué equipos han sido afectados y formatearlos, recuperar la copia y revisar toda la instalación para evitar que el virus permanezca oculto.

¿Cómo tengo que hacer para pagar?

Normalmente estos virus exigen el pago del rescate en BITCOINS que es una moneda electrónica. Para poder tener bitcoins es necesario un monedero digital que pueda contener bitcoins y para crear uno tendremos que darnos de alta en alguna empresa que facilite este tipo de servicios. Este proceso de obtención del monedero digital lleva entre 24 y 72 horas dependiendo de varios factores, como la empresa, el que sea día festivo, etc. Esta cuenta monedero es donde podremos almacenar los bitcoins para, posteriormente transferirlos al monedero digital del atacante.

Podemos acelerar este proceso si conocemos a alguien que ya tenga un monedero de este tipo, la persona podría comprar los bitcoins y entregarlos al secuestrador atacante.

El propio virus, nos facilitará las instrucciones de pago y el código de monedero digital para realizar la transferencia.

¿Qué medidas de prevención puedo tomar?

La más importante es la concienciación y formación de todo el personal de la empresa de no abrir correos sospechosos, ni usar el ordenador del trabajo para fines personales, como descargarse contenidos, conectarlo a móviles privados etc. Mantener revisiones periódicas de los sistemas, actualizar los sistemas operativos tanto de ordenadores como de móviles o tablets.

Realizar auditorias de seguridad periódicas para reducir los riesgos y conocer otros nuevos que puedan surgir.

Un sistema de copia de seguridad a un medio que se pueda extraer de la empresa y del que, al menos, habrá siempre uno fuera de las instalaciones.

No hay comentarios:

Publicar un comentario